Blog

Top 5 cuộc tấn công mạng nguy hiểm nhất mọi thời đại!

Theo thời gian, mối đe dọa từ các cuộc tấn công mạng ngày càng gia tăng, không chỉ ảnh hưởng đến các tổ chức chính phủ mà còn cả các doanh nghiệp nhỏ và cá nhân. Vấn đề nan giải là các kỹ thuật của tội phạm mạng cũng đang phát triển song song với công nghệ, khiến ngay cả những biện pháp bảo mật tinh vi nhất cũng khó theo kịp và bảo vệ dữ liệu nhạy cảm của bạn khỏi bị đánh cắp.

Trong bài viết này, chúng ta sẽ cùng tìm hiểu về bối cảnh, tác động và bài học rút ra từ năm vụ tấn công mạng khét tiếng nhất trong lịch sử. Theo ghi nhận mới nhất, số lượng hồ sơ cá nhân bị rò rỉ đã lên đến xấp xỉ 1 tỷ, và các vụ tấn công bằng mã độc tống tiền (ransomware) đã vượt mốc này vào năm 2025 và vẫn đang tiếp tục tăng.

Hãy cùng quay ngược thời gian để xem một số sự cố an ninh lớn nhất mọi thời đại đã diễn ra như thế nào.

Xem thêm: Top những ổ SSD tốt nhất cho PS5 năm 2025: Ổ cứng NVMe tốc độ cao cho máy chơi game của bạn

Nhìn lại những mối đe dọa mạng khét tiếng nhất mọi thời đại

Phần dưới đây sẽ đề cập đến những vụ tấn công mạng lớn nhất trong lịch sử và tác động lâu dài của chúng.

1. Vụ rò rỉ dữ liệu Target (2013)

- Ngày: 19 tháng 12 năm 2013

- Tác động:

- Dữ liệu bị xâm nhập: Khoảng 40 triệu số thẻ tín dụng và thẻ ghi nợ bị đánh cắp, cùng với 70 triệu tên, địa chỉ và số điện thoại của khách hàng.

- Nguy cơ trộm cắp danh tính: Hàng triệu người tiêu dùng phải đối mặt với nguy cơ bị trộm cắp danh tính cao hơn nhiều.

- Câu chuyện về cuộc tấn công: Tin tặc đã xâm nhập vào hệ thống của Target bằng cách sử dụng thông tin đăng nhập từ một nhà cung cấp bên thứ ba. Trong mùa mua sắm cao điểm cuối năm, chúng đã truy cập vào các máy bán hàng (POS) và đánh cắp hàng triệu số thẻ tín dụng và thẻ ghi nợ.

Vụ tấn công này đã gây thiệt hại khoảng 200 triệu USD cho Target, đồng thời làm tổn hại danh tiếng của công ty và phơi bày những rủi ro liên quan đến quy trình bảo mật kém từ các nhà cung cấp.

- Bài học rút ra: Hãy đầu tư vào các giao thức an ninh mạng hiệu quả như phân đoạn mạng và mã hóa dữ liệu. Đảm bảo tổ chức của bạn tuân thủ các thực hành bảo mật mạnh mẽ được giám sát bởi các nhà cung cấp bên thứ ba. Việc đào tạo nhân viên thường xuyên là điều cần thiết để ngăn chặn các cuộc tấn công lừa đảo (phishing) và chống lại các chiến thuật kỹ thuật xã hội nhằm ngăn chặn sự xâm nhập ban đầu.

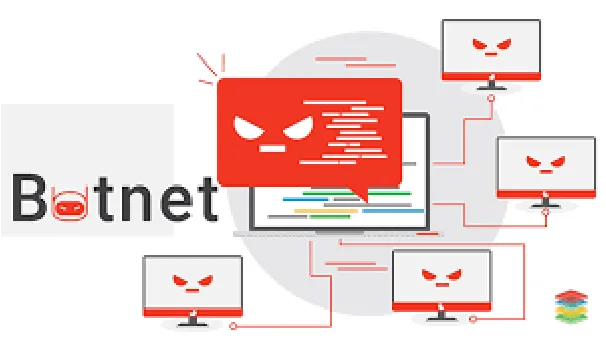

2. Cuộc tấn công Botnet Mirai (2016)

- Ngày: 21 tháng 10 năm 2016

- Tác động:

- Các dịch vụ Internet bị gián đoạn trên toàn quốc.

- Ảnh hưởng đến các trang web nổi tiếng như Reddit, Spotify, Twitter và Amazon.

- Hàng triệu người dùng ở Mỹ và châu Âu bị gián đoạn dịch vụ.

- Phơi bày các lỗ hổng trong các thiết bị Internet Vạn Vật (IoT).

- Câu chuyện về cuộc tấn công: Mirai được tạo ra để lây nhiễm vào các thiết bị IoT dễ bị tấn công, bao gồm camera IP, bộ định tuyến và đầu ghi hình kỹ thuật số (DVR). Botnet này dễ dàng tìm thấy các thiết bị đó vì chúng thường sử dụng mật khẩu mặc định yếu. Một khi bị nhiễm, các thiết bị này trở thành “bot” mà tin tặc có thể điều khiển từ xa.

Sức mạnh lớn nhất của botnet này chính là quy mô của nó. Bằng cách chiếm giữ hàng trăm nghìn thiết bị bị xâm nhập, tin tặc có thể thực hiện các cuộc tấn công DDoS (Từ chối Dịch vụ Phân tán) khổng lồ, làm tràn ngập máy chủ và mạng được nhắm mục tiêu bằng lưu lượng truy cập.

- Bài học rút ra: Hãy đảm bảo bạn bảo vệ các thiết bị IoT của mình và thay đổi mật khẩu thường xuyên để ngăn chặn truy cập trái phép. Liên tục giám sát lưu lượng mạng của bạn và hành động ngay lập tức nếu phát hiện hoạt động bất thường, vì đó có thể là một cuộc tấn công botnet tiềm tàng. Bạn có thể dễ dàng giảm thiểu các cuộc tấn công quy mô lớn bằng cách triển khai lọc lưu lượng và giới hạn tốc độ.

3. Mã độc tống tiền WannaCry (2017)

- Ngày: 12 tháng 5 năm 2017

- Tác động:

- Hơn 200.000 máy tính bị ảnh hưởng.

- Chi phí tài chính: Thiệt hại ước tính hơn 4 tỷ USD.

- Hậu quả: Gây gián đoạn nghiêm trọng ở nhiều ngành, đặc biệt là Dịch vụ Y tế Quốc gia (NHS) tại Vương quốc Anh.

- Câu chuyện về cuộc tấn công: Cuộc tấn công bằng mã độc tống tiền toàn cầu WannaCry đã lợi dụng một lỗ hổng trong Microsoft Windows để mã hóa dữ liệu trên các máy tính bị xâm nhập. Kẻ tấn công yêu cầu thanh toán bằng Bitcoin để cung cấp khóa giải mã. Hệ thống tại các bệnh viện, ngân hàng và doanh nghiệp đã phải đóng cửa, gây tê liệt hoạt động.

Sự lây lan nhanh chóng của cuộc tấn công được cho là do EternalBlue, một công cụ khai thác được cho là do NSA tạo ra và bị một nhóm hacker công bố. Mặc dù đã có nỗ lực giảm thiểu tác động, WannaCry vẫn gây ra sự hỗn loạn toàn cầu và làm nổi bật những lỗ hổng trong các hệ thống chưa được vá lỗi.

- Bài học rút ra: Hãy tạo thói quen sao lưu dữ liệu thường xuyên và cập nhật tất cả phần mềm với các bản vá bảo mật mới nhất. Giáo dục người dùng về mã độc tống tiền và lập một kế hoạch ứng phó sự cố rõ ràng. Hình thành thói quen vệ sinh kỹ thuật số bằng cách duyệt web an toàn để giảm nguy cơ bị tấn công.

4. NotPetya (2017)

- Ngày: Tháng 6 năm 2017

- Tác động:

- Phạm vi toàn cầu: NotPetya ảnh hưởng đến hơn 2.300 tổ chức tại hơn 60 quốc gia.

- Gây ra thiệt hại vượt quá 10 tỷ USD. Cuộc tấn công đã ảnh hưởng đến các công ty trên toàn thế giới, đặc biệt là các tổ chức ở Ukraine.

- Cản trở hoạt động của các tập đoàn lớn như FedEx, Merck và Maersk.

- Câu chuyện về cuộc tấn công: Ban đầu, NotPetya được ngụy trang như một mã độc tống tiền, nhưng thực chất nó là một loại phần mềm phá hoại (wiper malware) gây ra thiệt hại đáng kể trên toàn cầu. Cuộc tấn công bắt đầu từ một phần mềm thuế bị tấn công của Ukraine và nhanh chóng lan rộng qua các mạng bằng cách sử dụng chính lỗ hổng EternalBlue mà WannaCry đã lợi dụng.

Không giống như các loại mã độc tống tiền khác, mục tiêu chính của NotPetya là gây ra sự gián đoạn tối đa chứ không phải kiếm tiền. Ngay cả khi tiền chuộc được trả, dữ liệu của nạn nhân vẫn bị mã hóa vĩnh viễn, khiến việc khôi phục là không thể. Cuộc tấn công này đã phá hủy cơ sở hạ tầng của chính phủ, ngân hàng và giao thông vận tải của Ukraine, đồng thời lan đến các công ty đa quốc gia, làm nổi bật những rủi ro của các lỗ hổng trong chuỗi cung ứng.

- Bài học rút ra: Ưu tiên quản lý bản vá để xử lý các lỗ hổng phổ biến. Áp dụng kế hoạch phát hiện mối đe dọa tiên tiến để chống lại các cuộc tấn công từ sớm. Xây dựng và triển khai các kế hoạch duy trì hoạt động kinh doanh để đảm bảo khả năng phục hồi.

5. Cuộc tấn công chuỗi cung ứng SolarWinds (2020)

- Ngày: Tháng 3 năm 2020 (được phát hiện vào tháng 12 năm 2020)

- Tác động:

- Ảnh hưởng đến hơn 18.000 khách hàng của SolarWinds, bao gồm các công ty viễn thông, công nghệ và các tổ chức chính phủ.

- Các công ty tư nhân lớn như Microsoft, Intel, Cisco và FireEye cũng bị ảnh hưởng. Điều này dẫn đến các vụ rò rỉ dữ liệu và hoạt động gián điệp nghiêm trọng.

- Câu chuyện về cuộc tấn công: Vụ việc bắt đầu vào tháng 9 năm 2019 khi những kẻ tấn công—sau này được xác định là APT29 hoặc Nobelium, một nhóm gián điệp của Nga—xâm nhập vào mạng lưới của SolarWinds. Vào tháng 2 năm 2020, chúng đã chèn một mã độc, hay còn gọi là backdoor, vào các bản cập nhật phần mềm Orion. Khách hàng không hề hay biết rằng bản cập nhật độc hại này đã được gửi đến họ. Công ty an ninh mạng FireEye ban đầu đã phát hiện ra vấn đề vào tháng 11 năm 2020 sau khi nhận thấy các bản cập nhật độc hại đã ảnh hưởng đến hệ thống của họ.

- Bài học rút ra: Đảm bảo tổ chức của bạn tiến hành đánh giá bảo mật kỹ lưỡng trước khi tích hợp bất kỳ hệ thống mới nào. Thường xuyên giám sát các hoạt động bất thường trong mạng và thiết lập các khuôn khổ bảo mật vững chắc để giảm thiểu lỗ hổng. Cân nhắc hợp tác với nhiều tổ chức để chia sẻ thông tin về mối đe dọa, từ đó cùng nhau tăng cường phòng thủ chống lại các cuộc tấn công nguy hiểm.

Những điểm chính:

Các vụ xâm nhập này đã phơi bày những điểm yếu trong cơ sở hạ tầng kỹ thuật số của chúng ta, và rõ ràng, chúng ta cần các biện pháp an ninh mạng mạnh mẽ hơn. Các tổ chức cần phải ưu tiên bảo mật, đầu tư đáng kể vào các hệ thống phòng thủ và cập nhật liên tục các mối đe dọa mới nổi. Cá nhân cũng nên thực hiện các biện pháp phòng ngừa để bảo vệ dữ liệu và áp dụng các thực hành an ninh mạng an toàn.

Chiến lược của tội phạm mạng sẽ thay đổi theo công nghệ. Các tổ chức và cá nhân cần chủ động trong an ninh mạng để luôn đi trước những mối đe dọa này.

Câu hỏi thường gặp

H1: Mô tả ngắn gọn về ransomware.

- Đ1: Một loại virus có tên ransomware mã hóa dữ liệu trên máy tính hoặc mạng của nạn nhân và chỉ giải mã khi có khóa được mua.

H2: Các doanh nghiệp có thể phòng chống tấn công mạng bằng cách nào?

- Đ2: Các công ty nên đầu tư vào công nghệ phát hiện mối đe dọa tiên tiến, đào tạo nhân viên về nhận thức an ninh mạng, thực hiện kiểm toán thường xuyên và áp dụng các quy trình bảo mật mạnh mẽ.

H3: Cá nhân có thể tự bảo vệ mình trước các mối nguy hiểm trực tuyến bằng cách nào?

- Đ3: Mọi người nên thường xuyên cập nhật phần mềm, tạo mật khẩu mạnh, kích hoạt xác thực hai yếu tố và thận trọng khi tiết lộ thông tin cá nhân trực tuyến.

Kết luận: Bảo vệ tương lai số của bạn

Nhìn lại năm vụ tấn công mạng khét tiếng nhất lịch sử, chúng ta thấy rõ một điều: thế giới số đầy rẫy những mối nguy hiểm tiềm ẩn, và không ai là an toàn tuyệt đối. Từ vụ rò rỉ dữ liệu Target gây chấn động, đến các cuộc tấn công diện rộng như WannaCry và SolarWinds, mỗi sự cố đều là lời cảnh tỉnh mạnh mẽ về tầm quan trọng của an ninh mạng. Tội phạm mạng không ngừng tiến hóa, và cách duy nhất để chúng ta không bị bỏ lại phía sau là chủ động trang bị kiến thức và công nghệ bảo vệ.

Xem thêm: Hướng dẫn cách mở, bật và tắt cài đặt “Programs And Features” trong Windows 11

Đó chính là lý do COHOTECH ra đời. Tại COHOTECH, chúng tôi cung cấp các giải pháp an ninh mạng toàn diện, từ những phần mềm diệt virus mạnh mẽ, tường lửa thông minh đến các hệ thống mã hóa dữ liệu tiên tiến, giúp bạn và doanh nghiệp của mình vững vàng trước mọi mối đe dọa. Chúng tôi tin rằng, an ninh mạng không chỉ là việc phòng thủ, mà còn là sự đầu tư vào sự an tâm và phát triển bền vững.

Hãy cùng COHOTECH xây dựng một tương lai số an toàn hơn. Nếu bạn thấy bài viết này hữu ích, đừng ngần ngại bình luận bên dưới để chia sẻ suy nghĩ của mình và chia sẻ bài viết này đến bạn bè và người thân để cùng nhau nâng cao nhận thức về an ninh mạng.